Промышленный шлюз интернета вещей

Когда слышишь ?промышленный шлюз интернета вещей?, многие представляют себе просто усиленный роутер для цеха. На деле же это тот самый узел, где физический мир датчиков и приводов встречается с цифровым миром данных и решений. И главная ошибка — считать его стандартным устройством. В каждом проекте, особенно в таких нишевых и требовательных областях, как железнодорожная инфраструктура, выбор и настройка шлюза — это всегда компромисс и глубокое понимание среды.

Зачем железной дороге свой особый шлюз?

Здесь не работает подход ?купил-включил?. Вибрации, перепады температур от -50°C до +70°C, электромагнитные помехи от контактной сети — обычный коммерческий шлюз здесь умрёт за неделю. Нужна не просто защищённая ?железка?. Нужна предсказуемость. Задержка передачи данных о состоянии заземляющих сетей электроснабжения или сигнала от датчика на пути не может быть случайной. Она должна укладываться в жёсткий цикл управления, иначе вся система мониторинга теряет смысл.

Я вспоминаю один из ранних проектов по безлюдной эксплуатации подстанций. Мы поставили, как тогда казалось, надёжные промышленные шлюзы. Но не учли специфику протоколов старых устройств релейной защиты. Шлюз ?не понимал? их сырые телеграммы, требовалась нестандартная агрегация данных перед отправкой в облако. Пришлось фактически писать легковесный драйвер прямо под его ОС. Это был урок: ключевая функция — не подключить, а ?осмыслить? данные на периферии.

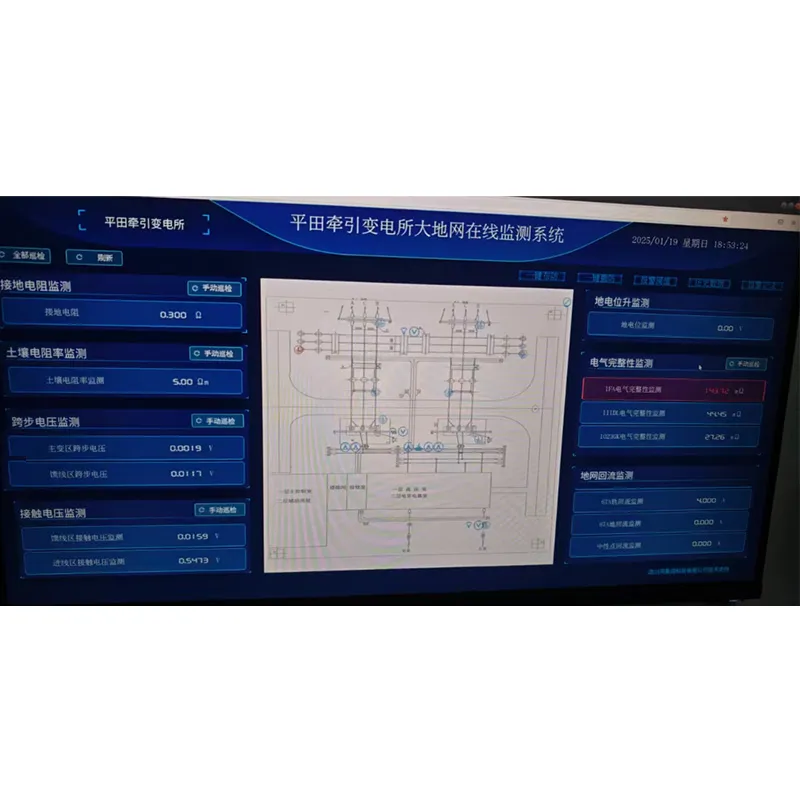

Именно поэтому в продуктах, например, для онлайн-мониторинга дефектов подземных пустот, шлюз часто выполняет первичную обработку сигналов. Он отфильтровывает шум, выделяет значимые события и отправляет уже готовые инциденты, экономя трафик и время аналитиков. Это уже не шлюз, а edge-вычислитель.

Интерфейсы и протоколы: поле битвы совместимости

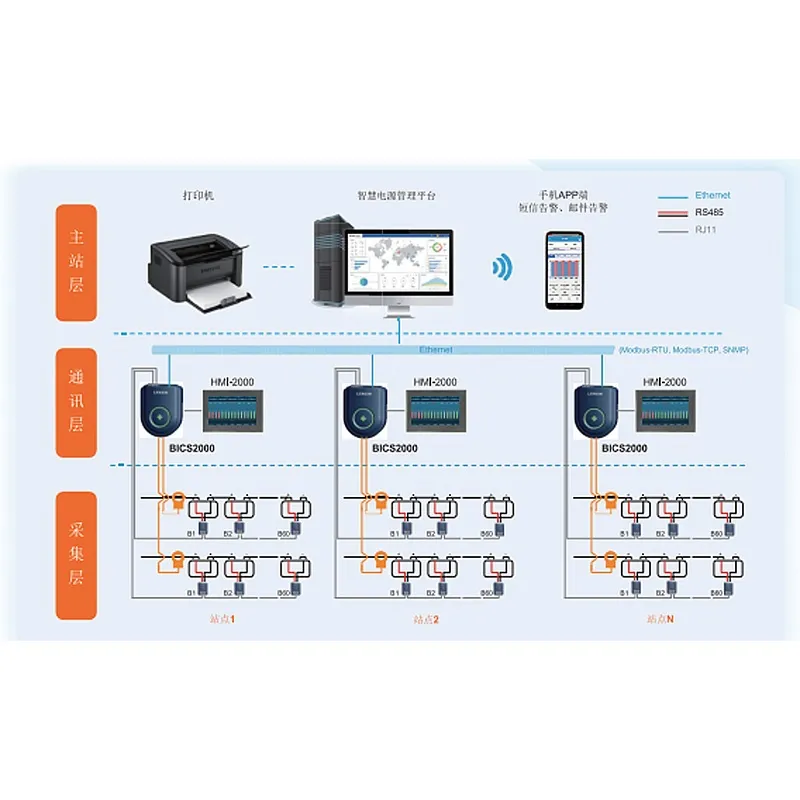

Идеального набора портов не существует. RS-485 для датчиков пути, Ethernet для локальной сети депо, оптические порты для протяжённых линий — всё должно быть на борту. Но главная головная боль — поддержка протоколов. Modbus, Profibus, CAN — это ещё цветочки. На деле каждый производитель рельсодефектоскопов или систем контроля безопасности на стройплощадках может иметь свой полузакрытый стандарт обмена.

Мы в своих решениях, как в линейке продуктов ООО Сычуань Хунцзинжунь Технолоджи, давно пошли по пути модульности. Базовый шлюз — это платформа, а набор интерфейсов и стек протоколов конфигурируется под проект. Иногда, чтобы подключить старенький немецкий анализатор качества энергии, приходится неделю сидеть с документацией и тестовым стендом, дописывая конвертер. Сайт компании https://www.hjrun.ru описывает множество сценариев, но за каждым — вот такая рутинная работа по интеграции.

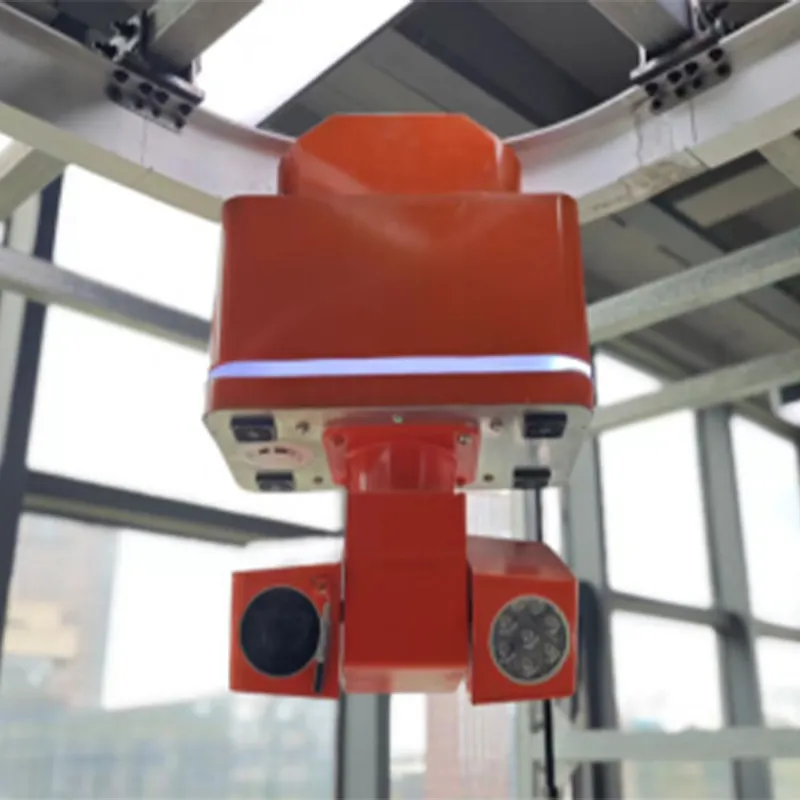

Отдельная тема — беспроводные интерфейсы. LoRaWAN отлично подходит для рассредоточенных датчиков на перегонах, где важна дальность, а не скорость. Но для передачи видео с роботов для осмотра подвижного состава уже нужен 5G или Wi-Fi 6 в защищённом исполнении. Шлюз становится центром этой гетерогенной сети, и его задача — бесшовно управлять всеми этими потоками.

Надёжность и ?цифровой двойник?

Про отказоустойчивость сказано много. Двойное питание, hot-swap модули — это must have. Но есть менее очевидный аспект. Шлюз — это источник ?правды? для интеллектуальной промышленной системы MES с цифровым двойником. Если его данные некорректны или приходят с задержкой, весь цифровой двойник начинает жить своей, оторванной от реальности жизнью. Последствия могут быть от неоптимального графика ремонта до ложного срабатывания системы безопасности.

Поэтому в наших системах, например, для мониторинга частичных разрядов, шлюз не только передаёт данные, но и ведёт их криптографический журнал, фиксируя временные метки с привязкой к GPS. Это нужно для последующего анализа инцидентов. Бывало, что именно эти логи помогали доказать, что сбой был вызван внешним воздействием, а не отказом оборудования.

Ещё один момент — удалённое управление. Перепрошить сотню шлюзов, разбросанных по Транссибу, вручную — нереально. Нужна система удалённого обновления и конфигурации, которая гарантированно доставит прошивку даже при нестабильном канале. И здесь мы часто используем гибридный подход: критичные патчи — через выделенные линии, сбор телеметрии — через публичные сети с VPN.

Безопасность: не только брандмауэр

Угрозы в промышленном IoT специфичны. Цель атаки — не украсть данные, а нарушить процесс. Подменить показания датчика системы предотвращения стихийных бедствий, чтобы создать ложную тревогу о подтоплении пути. Или, наоборот, заблокировать сигнал. Поэтому безопасность шлюза начинается с аппаратного доверенного модуля (TPM) для хранения ключей и загрузки только подписанного кода.

Но и этого мало. В проекте по AI-интеллектуальной платформе контроля безопасности персонала мы столкнулись с необходимостью изолировать трафик. Видеопоток с камер должен идти одним каналом, телеметрия с датчиков — другим, а команды управления — по полностью закрытому третьему. Виртуальные сети (VLAN) и туннелирование на уровне шлюза позволяют создать эту сегментацию, даже если физически всё идёт по одному оптоволокну.

Регулярный аудит и обновления — больное место. Часто заказчик после запуска системы хочет ?ничего не трогать?. Но уязвимости находят постоянно. Приходится выстраивать процесс ?тихих? обновлений с откатом на предыдущую стабильную версию при неудаче, что опять же ложится на функционал самого шлюза.

Экономика проекта: скрытые затраты

Стоимость самого ?железного? шлюза — лишь верхушка айсберга. Основные расходы — это проектирование сети, написание и отладка логики предобработки данных, интеграция со SCADA и MES-системами, обучение персонала. Иногда дешевле поставить более дорогой, но гибко программируемый шлюз, чем потом городить дополнительные серверы для обработки.

Например, при внедрении системы интеллектуального энергоснабжения депо мы использовали шлюзы с мощным вычислительным ядром. Они не только собирали данные с сотен счётчиков и датчиков, но и в реальном времени рассчитывали оптимальный график включения мощных потребителей, чтобы снизить пиковые нагрузки. Это позволило избежать установки отдельного промышленного ПК и упростить всю архитектуру.

Подводя итог, скажу так: выбор промышленного шлюза для IoT — это не закупка, это часть проектирования системы. Нужно чётко понимать, какие задачи он будет решать на краю сети: просто передавать, обрабатывать, агрегировать или даже принимать решения. Как в продукции ООО Сычуань Хунцзинжунь Технолоджи — каждый шлюз в конечном итоге становится невидимым, но абсолютно критичным ?переводчиком? между миром рельсов, подстанций, роботов и миром данных, где рождаются решения для безопасности и эффективности. И этот ?переводчик? должен быть безупречным профессионалом, молча выполняющим свою сложную работу в любых условиях.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

Источник бесперебойного питания онлайн-типа серии BUS высокочастотный 20-100 кВА

Источник бесперебойного питания онлайн-типа серии BUS высокочастотный 20-100 кВА -

Интегрированная система электропитания переменного/постоянного тока

Интегрированная система электропитания переменного/постоянного тока -

Портативный детектор частичных разрядов

Портативный детектор частичных разрядов -

48V Параллельная система связи электропитания

48V Параллельная система связи электропитания -

Система онлайн-мониторинга оксидно-цинковых разрядников

Система онлайн-мониторинга оксидно-цинковых разрядников -

Система онлайн-мониторинга заземления и кабельного обратного тока

Система онлайн-мониторинга заземления и кабельного обратного тока -

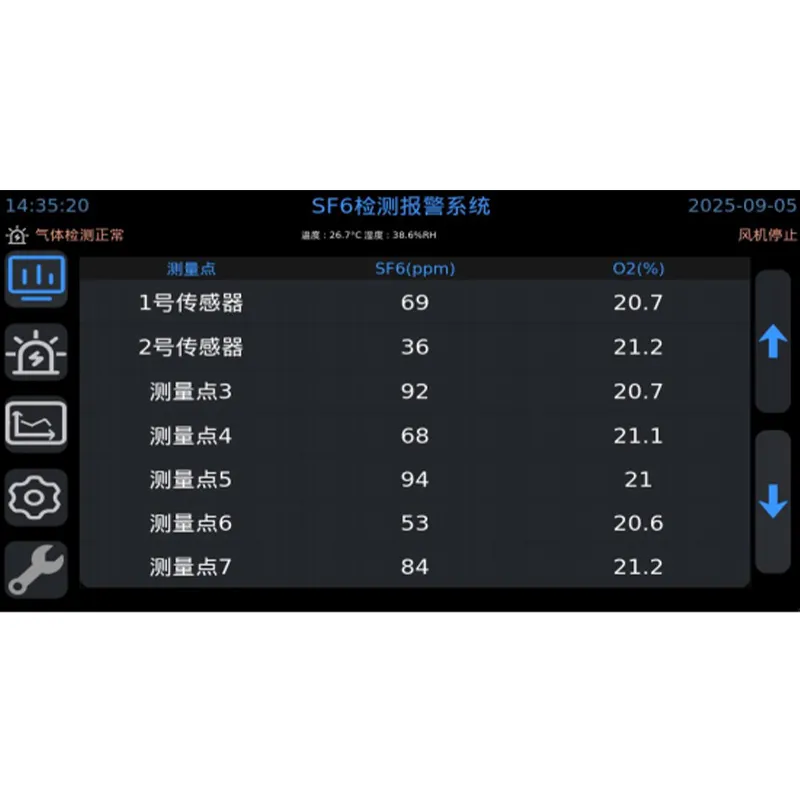

Система онлайн-мониторинга газа SF6

Система онлайн-мониторинга газа SF6 -

Устройство онлайн-мониторинга аккумуляторных батарей

Устройство онлайн-мониторинга аккумуляторных батарей -

Источник бесперебойного питания специализированный для комплектных трансформаторных подстанций КТП

Источник бесперебойного питания специализированный для комплектных трансформаторных подстанций КТП -

Система онлайн-мониторинга высоковольтных кабелей

Система онлайн-мониторинга высоковольтных кабелей -

Портативный измеритель импеданса заземления

Портативный измеритель импеданса заземления -

Источник бесперебойного питания онлайн-типа серии BUE промышленной частоты 20-100 кВА

Источник бесперебойного питания онлайн-типа серии BUE промышленной частоты 20-100 кВА